Örneklemeler Cisco gateway’ler için düşünülmüştür. Bu makalemde IPsec’in Faz 1 kısmından bahsedeceğim. Sırasıyla Faz-1 ve Faz-2 için ayrı ayrı konfigürasyon yapılır. İlk önce Faz-1 için ihtiyaca uygun olarak protokollerden seçim yapılır. Daha sonra detay ayarlamalar yapılır.

Faz 1 Ayarlamaları

IKE faz 1, IKE faz 2’nin güven içerisinde yapılmasını sağlar.

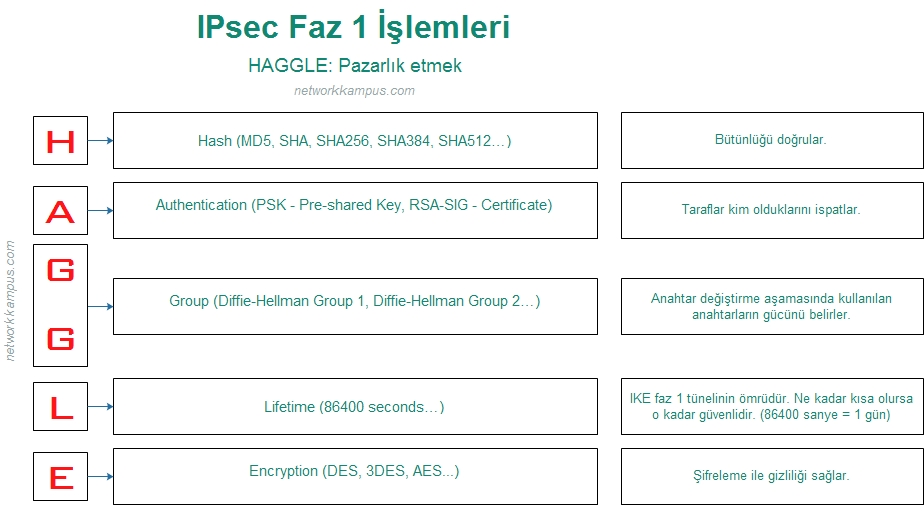

Faz 1 aşaması 2 nokta arasında Kayseri pazarlığının yapıldığı ilk aşamadır. Kayseri pazarlığı ingilizcedeki karşılığı HAGGLE kelimesidir 🙂 Bu kelimenin harfleri faz 1 işlemlerinin tamamını içerir.

Yani faz-1’de aralarındaki iletişimin güvenli olmasını isteyen 2 nokta konuşur. Bu 2 nokta güvenlik kurallarını belirlemek için aralarında Kayseri pazarlığı yapar. Faz-1, bu pazarlıkların yapıldığı, DH anahtar değişimlerinin yapıldığı ve güvenli bir hattın oluşturulduğu ilk kısımdır. Faz-1 sonucunda oluşan bu güvenli hat üzerinde artık faz-2 görüşmeleri yapılabilir.

1- Crypto isakmp policy oluşturulur. [IKE Policies – IKE Politikaları]

- Policy Numarası verilir.

- Şifreleme (Encryption) protokollerinden biri tercih edilir.

- DES, 3DES, AES…

- Doğrulama (Hashing) protokollerinden biri tercih edilir.

- MD5, SHA, SHA256, SHA384, SHA512…

2- Doğrulama yöntemi seçilir.

- Pre-shared Key (önceden paylaşılan anahtar)

- Sertifika (Certificate)

3- Diffie-Hellman (kısaca DH) grubu seçilir. DH 2 nokta arasında ortak ve gizli anahtar değişimi yapan bir yöntemdir. Bunu belirli bit kapasitelerinde yapar. Bit sayısı arttıkça işlem süresi ve anahtarın çözülebilme süresi artar. Dolayısıyla artan güvenlikle birlikte donanım kaynakları ve zaman daha çok kullanılır. DH grubunun da dikkatli seçilmesi gerekir. Anahtarlar belirli bir süre için geçerlidir. Böylece araya giren kötü niyetli kişiler anahtarı ele geçirse bile onu çözene kadar yenilendiği için ele geçirilen anahtar bir anlam ifade etmez. Süresi biten anahtarlar IKE (Internet Key Exchange – İnternet Anahtar Değişimi) tarafından otomatik olarak yenilenir. Bunu manuel yapmak da mümkündür fakat zor ve unutulmaması gereken önemli bir işlem olduğu için tercih edilmez. Aşağıda bazı DH grup örneklerini görebilirsiniz.

- Diffie-Hellman group 1 – 768 bit

- Diffie-Hellman group 2 – 1024 bit

- Diffie-Hellman group 5 – 1536 bit

- Diffie-Hellman group 14 – 2048 bit…

4- El sıkışma için Pre-shared key seçildiyse anahtar text’i ve anahtar paylaşımı için karşı cihazın bacak IP adresi belirtilir. Sertifika seçildiyse sertifika sunucusu ayarlamaları yapılır.

5- Paketlerin TTL (Time-to-Live) yaşam süreleri belirlenebilir. Belirlenmez ise default değer 86400 saniye olarak kabul edilir.

“IPsec Faz 1 Temelleri” üzerine 2 yorum

Hocam çok güzel bir anlatım teşekkür ederim, emeklerin dert görmesin

Teşekkürler